要約 第7回 CRA解説の狙いCRAは、他のEU法規制(サイバーセキュリティ規則、NIS 2指令、機械規則、AI規則など)と相互補完的に機能し、製造業やシステムインテグレーターに総合的なサイバーセキュリティ対応を求めます。生成AIや高度な制御技術が進む中で、機械安全とサイバーセキュリティが一体化した適合性評価が進んでいます。サイバーレジリエンスの実現には、IEC 62443のような国際規格の導入や、製品ハードウェア設計から見直す継続的な改善が必要です。

目次 はじめに 本連載の第1回から第6回までは、欧州サイバーレジリエンス法(CRA)の概要や製造業への影響、IEC 62443との関連性、さらに具体的な対応戦略などについて解説してきました。今回の第7回は、CRAと他のEU法規制・規格(サイバーセキュリティ規則、NIS 2指令、機械規則、AI規則など)とのつながり に注目し、法規制間の相互関係を整理します。

あわせて、CRA認証取得プロセスのポイントや、最終目的となる「サイバーレジリエンス実現」への道筋 を再確認し、日本企業がDXとセキュリティ対策を並行して進める上で直面している課題と、その解決の方向性についても触れます。

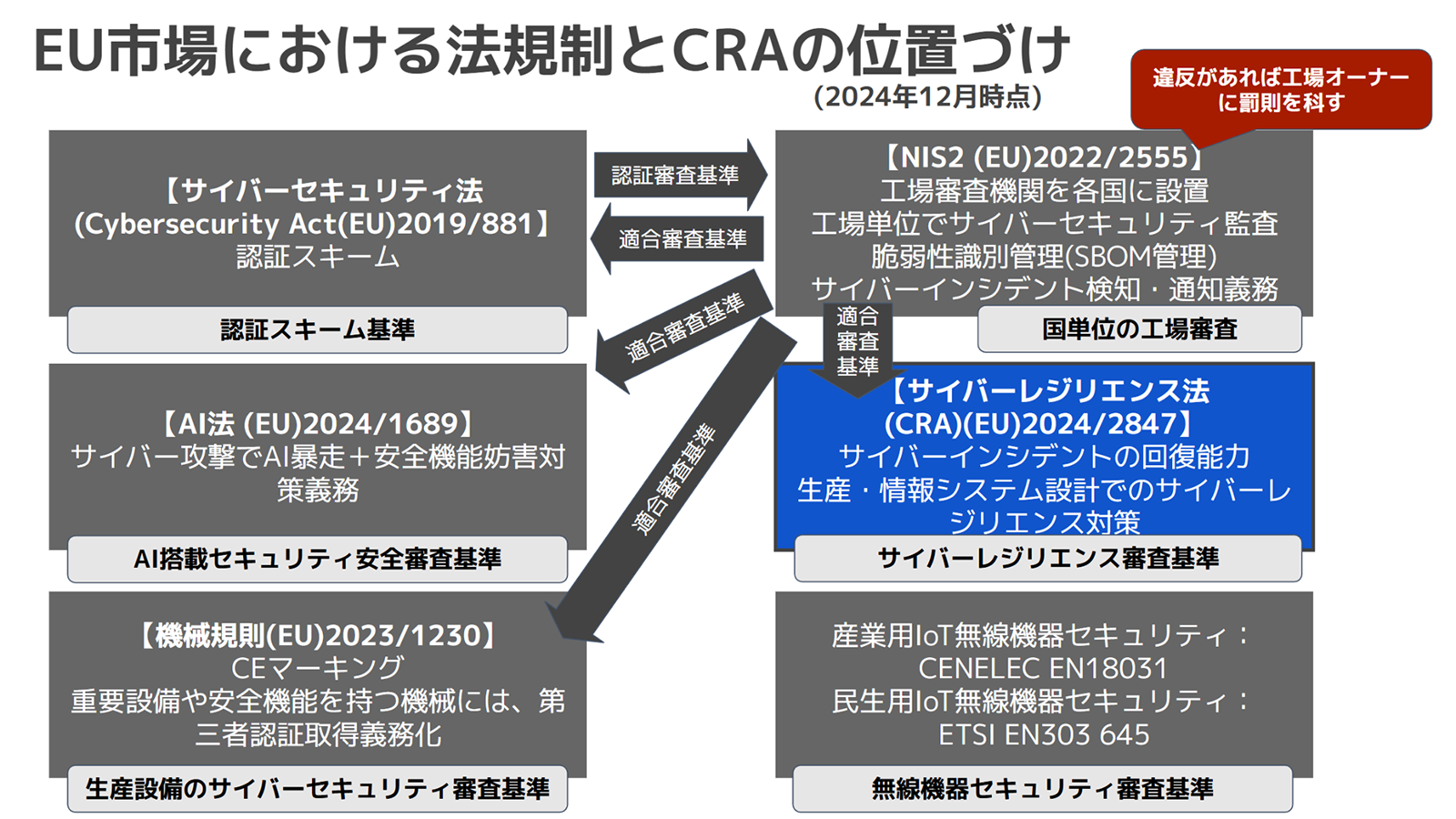

1. CRAと主要EU法規制の全体像 1.1 EU全体のデジタルセキュリティ戦略を俯瞰する EUでは、サイバー攻撃やデジタル化に伴う新たなリスクに対応すべく、以下のような法規制や指令が相次いで整備・更新されています。

サイバーセキュリティ規則(EU 2019/881) ICT製品やサービス、プロセスにおけるサイバーセキュリティ認証フレームワークを確立。ENISA(EUサイバーセキュリティ機関)の役割強化と基本スキームの定義公開が大きな特徴。 NIS 2 指令(EU 2022/2555) EU参加国を対象に各国の立法手続きに基づいて、各国にある重要インフラや社会インフラの対象となる指定産業の工場を対象に、サイバーセキュリティ審査を実施することを法制化。サイバーセキュリティ対策や脆弱性情報管理やインシデント報告義務を強化。対象範囲が大幅拡大し、厳格な罰則規定も盛り込まれた。現在、この指令に従っていないEU参加国もあるので、確認していただきたい。 機械規則(EU 2023/1230) 従来の機械指令を改定し、AI技術など新規デジタル要素を含む機械安全要件を拡張。自己進化型(機械学習アプローチ)を用いる安全機能を持つコンポーネントは第三者セキュリティ認証取得を義務付けが明示。機械規則の対象となるコンポーネント製品を第三者セキュリティ認証取得する場合、コンポーネントを構成するデジタル製品や制御製品が第三者セキュリティ認証を取得していない場合は、コンポーネントメーカーが責任をもって認証取得しなければならない。必然的にコンポーネントメーカーは、第三者セキュリティ認証を取得しているデジタル製品や制御製品を選択することになる。 AI規則(EU 2024/1689) AIシステムをリスクレベルに応じて4分類し、ハイリスクAIシステムには厳格な適合性評価を課す。機械規則との整合性を図りつつ、第三者認証が必要となるケースが拡大。機械学習機能もAI機能の対象範囲に入るのでご注意願います。 産業用IoT無線機器セキュリティ(CENELEC EN18031) 産業用IoT無線機能を有するデジタル製品についてのサイバーセキュリティ規格 図1 EU市場における法規制とCRAの位置づけ このようにEU圏のデジタルセキュリティ政策は相互参照型の仕組みを取りつつ、一貫した基盤整備を進めています。

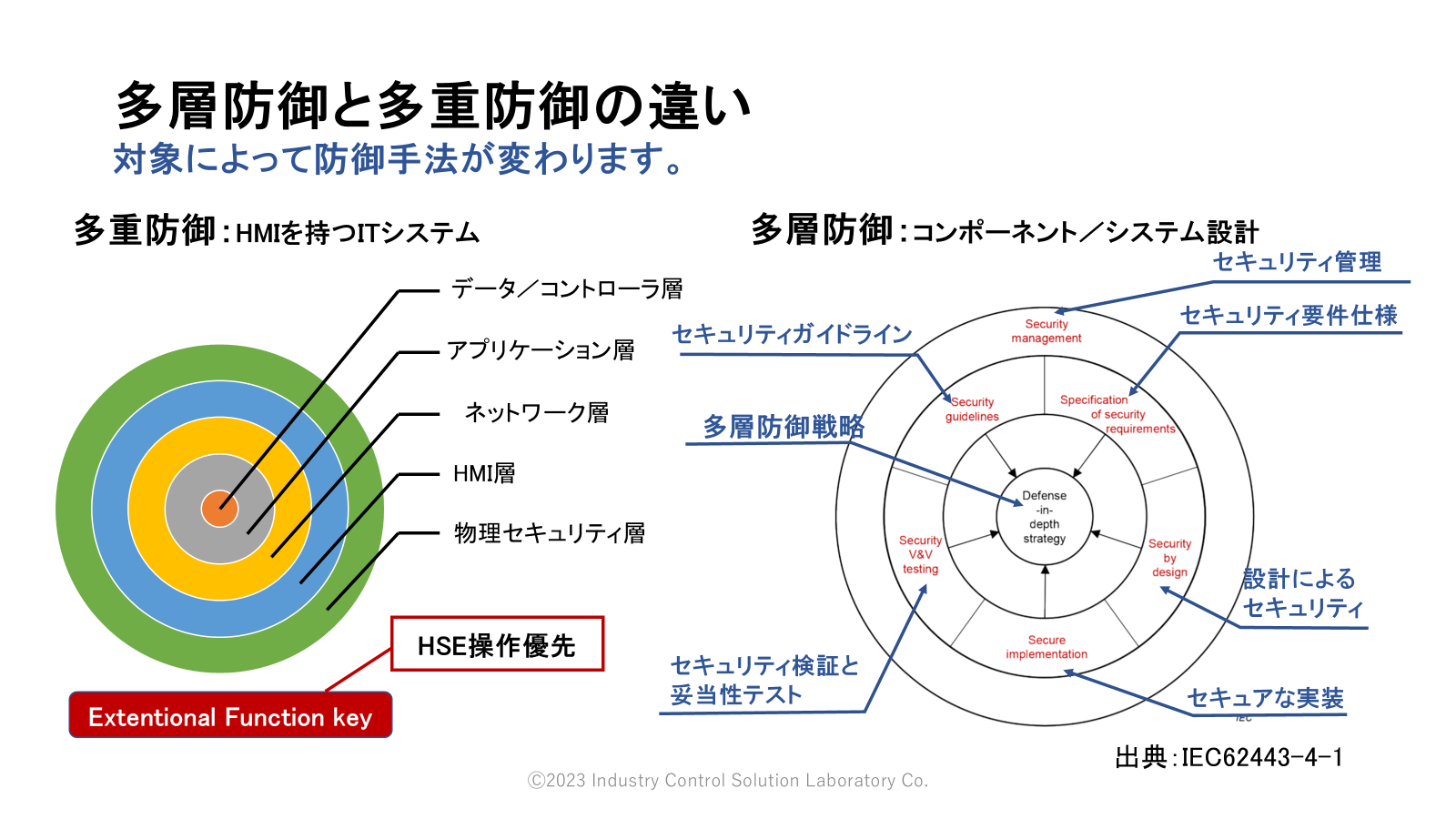

3. 本来のサイバーレジリエンスとは何か 3.1 多層防御の本質と「操業再開」の視点 CRAが強調する「レジリエンス」とは、単に“攻撃を防ぐ”だけでなく、“攻撃からの迅速な復旧”を含む概念です。

①セキュリティ管理/セキュリティ要件仕様/設計によるセキュリティ/セキュアな実装/セキュリティ検証と妥当性テスト/セキュリティガイドラインを同時に実現することで多面的な防御対策を実現する方法 ⇒ 「Security Management System」

②システムやコンポーネントのアーキテクチャー(構造)の要所要所に、IEC 62443-3-3やIEC 62443-4-2のあるセキュリティ要件を実現したセキュリティ機能を配置し、それぞれのセキュリティ機能がセキュリティ性能を発揮させることで実質的防御対策を実現する方法 ⇒ 「Security By Design」と「Security By Integrate」の構造設計技術

そして、この①の「Security Management System」と、②の「Security By Design」と「Security By Integrate」の構造設計技術は、重要インフラのプラント制御装置や航空管制システムや列車・船舶などの航行監視システムでも必要であり、制御装置や機械のコンポーネント設計でも必要であり、船舶の計装設計でも必要であり、戦車や護衛艦や空母などの軍事製品でも必要であり、自動車や航空機などの製品設計でも必要になっていると考えます。

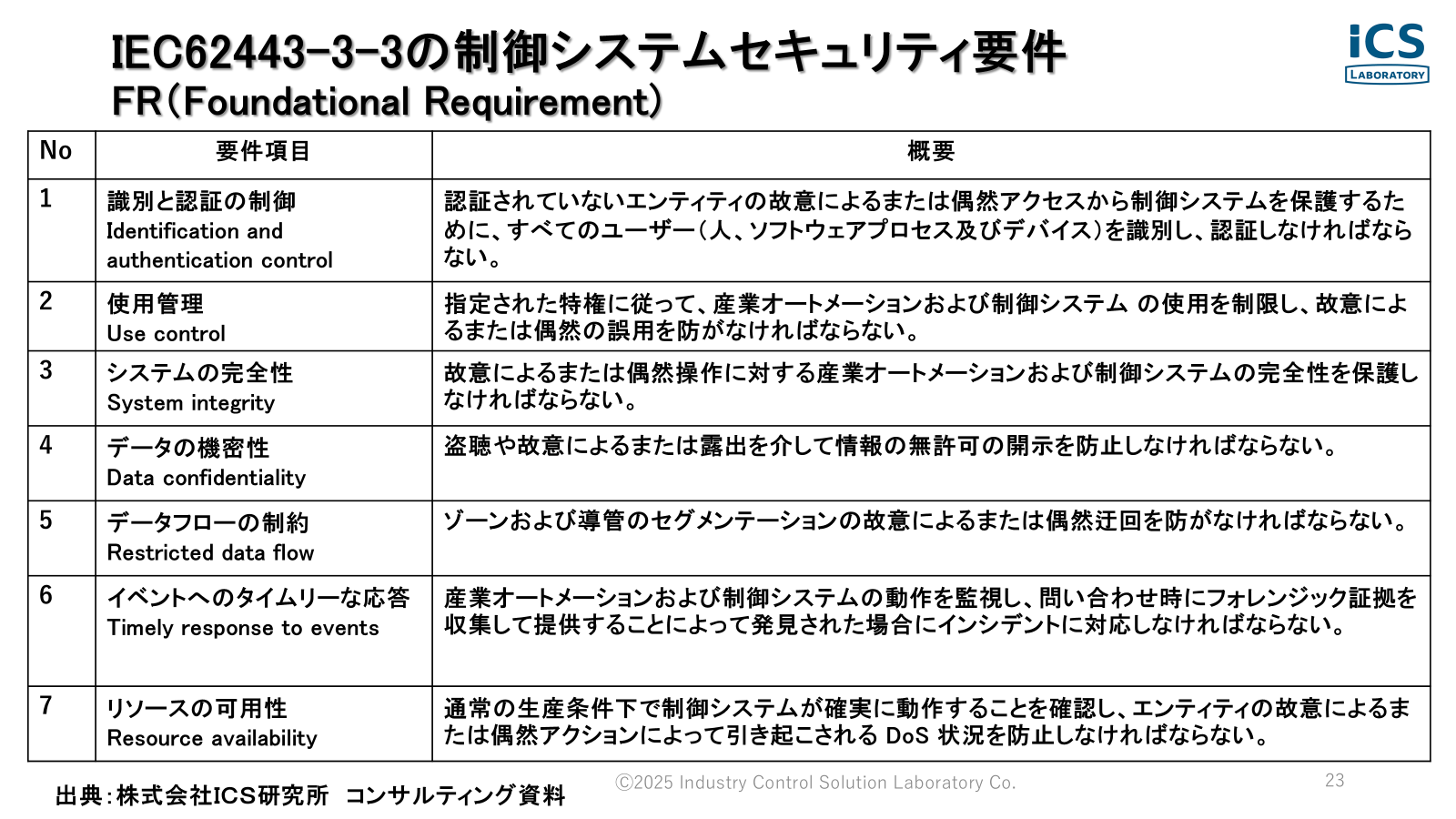

図2 多層防御と多重防御の違い IEC 62443-3-3システム対象のセキュリティ要件(以下のFR:Foundation Requirement)をシステムの要所要所に機能装備したデジタル製品を配置して、セキュリティ機能を統合したシステム設計を実現することになる。

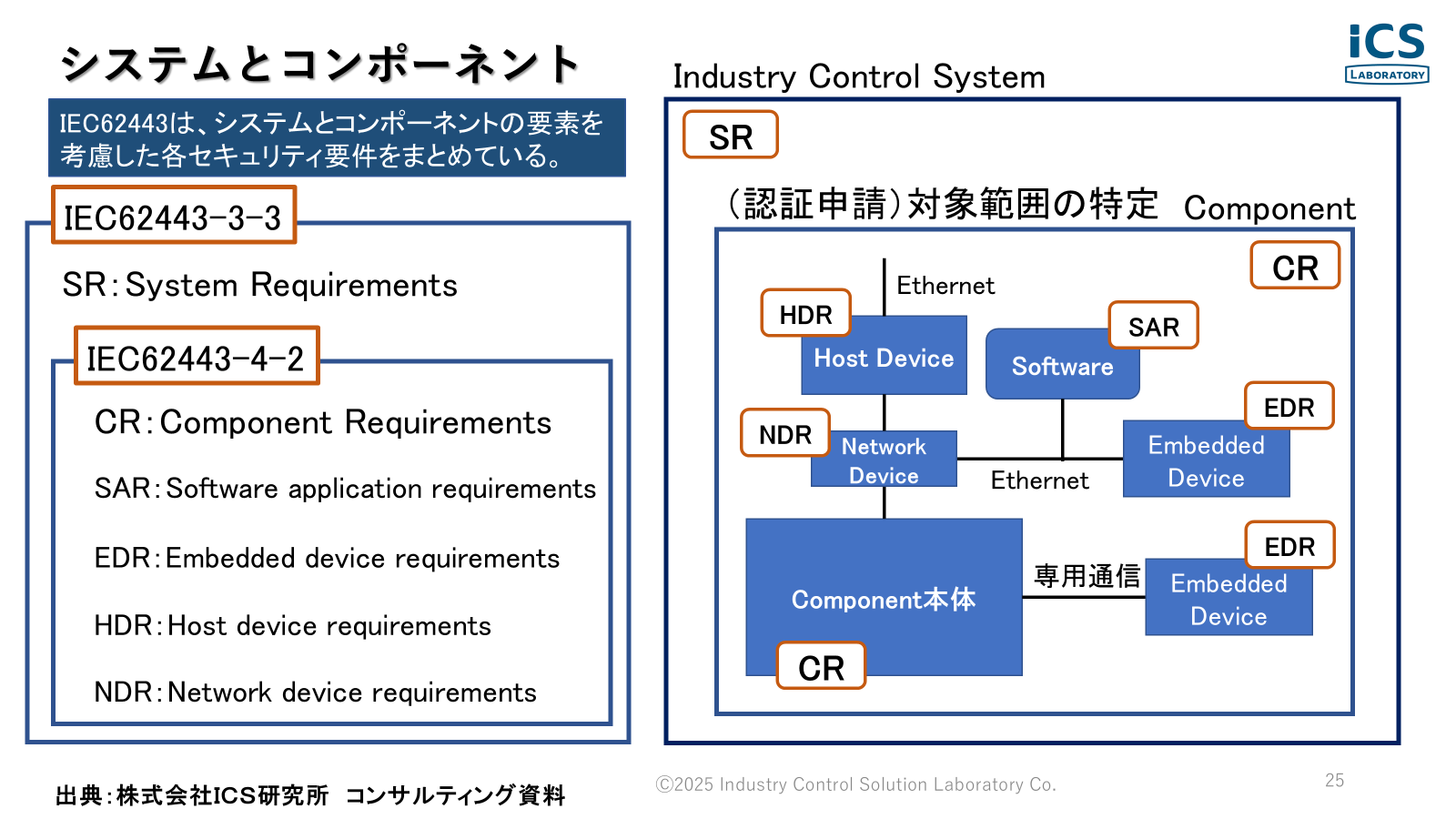

図3 IEC62443-3-3の制御システムセキュリティ要件 IEC 62443-4-2の製品対象のセキュリティ要件(CR・SAR・EDR・HDR・NDR)をコンポーネントのアーキテクチャの要所要所に、セキュリティ機能として配置し、コンポーネントのセキュリティ機能として統合したコンポーネント設計を実現することになります。

図4 システムとコンポーネント システムやコンポーネントのアーキテクチャ(構造)によって、セキュリティ要件の機能や性能を採用しどう実現するかが課題となる。さらに、そのセキュリティ性能を検証するテスト方法もセキュリティツールの使い方で異なり、機能や性能の検証方法も異なってきます。

更に、これらの多層防御をコンポーネントや現場のシステムに実現することにより、サイバーセキュリティはより堅牢になり、サイバーレジリエンスの短時間復旧や操業継続をより具体的に実現させることが可能になります。

このノウハウ部分は、ICS研究所のオンデマンドビデオ講座eICSや有償コンサルや有償セミナーを受けることで習得することができます。

操業再開までの時間が鍵 製造業にとって、サイバー攻撃でラインが停止することは業務停止リスクを伴い、ダウンタイムの長期化は営業利益を直接圧迫します。多層防御設計を導入すると同時に、被害発生後のインシデント対応策 をいかに短時間で発動し、操業を再開できるかが事業継続(BCP)策であり、経営上の大きな課題となります。 3.2 「最善=規制適合」ではない 欧州サイバーレジリエンス法に適合したからといって、それがすべての脅威に対して“最善”ではありません。EU規制やIEC 62443などの国際規格が定める要件は“最低ライン”であることも多く、実際のサイバー脅威は日進月歩で高度化します。

コンプライアンスとレジリエンスのギャップ したがって、“法律上の要件”を満たすだけではなく、自社の事業モデルや製品ライフサイクルに応じた継続的なアップデート が必要です。IEC 62443の高い成熟度レベル(Security Level)を目指すなど、より実践的なアプローチがレジリエンスには欠かせません。 サイバーセキュリティレベルの設計の重要性 サイバーセキュリティ対策あってのサイバーレジリエンス実現です。システムのサイバーセキュリティはシステムを構成するデジタル製品のうち、一つでもセキュリティレベルが低いとシステム全体がその低いセキュリティレベルになってしまいます。よって、セキュリティレベルの設計が重要となります。 セキュリティの脅威リスクモデル設計の重要性 セキュリティレベルの設計を実施するには、脅威リスクモデル設計を行い、リスクアセスメントを必ず実施して、システムについてのセキュリティ要件を洗い出します。その上で、その脅威リスクモデル設計の結果を使って、システム基本要求仕様書や調達製品の受入検査やセキュリティテストの試験方案やセキュリティテスト方法や顧客へのガイドライン作成などを実施して行くことで、堅牢なシステムが実現させることが可能になります。 3.3 生産システムを構成するコンポーネントのセキュリティレベルでシステムのセキュリティ・レジリエンス能力は決まる どんなにシステム設計でセキュリティレベルを上げても、脆弱なコンポーネントや脆弱なデジタル製品が一つあるだけで、そのシステムは脆弱なシステムになります。つまり、システムのセキュリティレベルは、システムを構成する製品のセキュリティレベルで決まります。

システムの構成品を調達するのに、システムインテグレータが採用する構成製品で一つでもセキュリティレベルが低いものがあれば、そのシステムはその低いセキュリティレベルのシステムになります。それは、システムエンジニアのシステム設計手順や判断基準が間違っているから起きることです。

コンポーネントの構成品を調達するのに、一つでも脆弱な製品があれば、そのコンポーネントは、その脆弱な製品のセキュリティレベルになってしまいます。それは、コンポーネント設計をするエンジニアがサイバーセキュリティやサイバーレジリエンスに関する設計手順や判断基準が間違っているから起きることです。

コンポーネント(工作機械・制御装置・制御盤などPLCやCNC製品をを使用したコンポーネント)製品を用いて開発するメーカー顧客に持つPLC及びCNC製品メーカーは、コンポーネントメーカーが機械規則やAI法でIEC 62443-4-2コンポーネント製品認証(CSA)を取得することで、顧客となるコンポーネントメーカーがIEC 62443-4-2デバイス認証(EDSA)を取得したPLCやCNC製品を選択することになるという基本的マーケティングを忘れている傾向があるようです。

ここまでお話しすると、3.1の①の「Security Management System」と、②の「Security By Design」と「Security By Integrate」の構造設計技術の重要性がご理解いただけたのではないでしょうか。

認証を取得するのは、メーカー企業であり、システムエンジニアリング会社であり、工場のオーナー企業でなければなりません。

なお、「Security Management System」や「Security By Design」と「Security By Integrate」の構造設計技術は、ICS研究所のオンデマンドビデオ講座eICS、有償コンサルティングで学ぶことができます。

4. CRA認証取得のプロセスと留意点 4.1 Class 1(低リスク)とClass 2(高リスク)の適合性評価 CRAでは、製品をリスクに応じてClass 1(低リスク)とClass 2(高リスク) に分け、それぞれで評価方法や認証プロセスが異なります。

※日本語公式訳が現時点で確定していない場合は「クラス1」「クラス2」などの呼称にも注意 Class 1(低リスク) 「EUCC(EU Cybersecurity Certification)*1で認証を受けている場合や、他のEN規格でセキュリティ関連の要求を満たしている場合以外は第三者認証(Notified Body)の審査を受ける必要がある 技術文書(設計仕様や脆弱性評価、使用ソフトウェア一覧=SBOMなど)の整備は必須 Class 2(高リスク) 第三者認証機関(Notified Body)の審査 を受ける必要がある技術文書や試験結果、セキュリティ管理プロセスの成熟度などが厳格に評価される 認証取得後にCEマーキングを表示し、EU市場に出荷可能 EUCC(European Cybersecurity Certification)とは? EUサイバーセキュリティ法(Cybersecurity Act)に基づき、EU域内のICT製品、サービスを対象に、統一された基準(Common Criteria準拠)でサイバーセキュリティを評価・認証する制度。Basic、Substantial、Highのリスクレベルに応じた認証を提供するものです。

4.2 留意点:日本企業の実務上の課題と対策ポイント 技術的課題とその留意点 課題 AIと従来の制御システムが混在している現場では、統一的なセキュリティポリシーを適用しにくい

留意点 全社横断のセキュリティポリシーが難しい場合、まずは現場ごとのリスク評価を実施し、優先度の高い領域に段階的にポリシーを適用するなど柔軟な運用を検討する。

課題 コンピュータ基盤技術が90年代レベルに留まり、モダナイズに投資しないまま設備を使い続けているケースが多い

留意点 中長期的な刷新ビジョンを持って対応を進めることを基本とし、旧型設備を全面的に刷新することが困難な場合は、短期策として既存設備のセキュリティを強化するゲートウェイやネットワークのセグメント分割など、部分的なモダナイズを行う。

組織的課題とその留意点 課題 中小企業経営者を中心に、セキュリティ投資への疲労感や懐疑心が強い

留意点 「セキュリティ投資はコストではなく、事業継続や競争力維持のための投資である」ことを経営層に明確に示し、業界別の成功事例や競合の動向を共有するなど、投資意義を具体的に伝えることが重要となる。

課題 IEC 62443認証やISO/IEC 27001等の国際基準を「ハードルが高い」と捉え、後回しにする心理が根強い

留意点 IEC 62443やISO/IEC 27001の認証取得は、企業の負担ではなく、競争力や市場参入のカギとなると考え、段階的な認証取得により負担を軽減しつつ成果を早期に実感することが可能である。第三者支援を活用し、明確なロードマップを策定することが、早期の成果達成と組織的な定着につながる。

グローバル戦略上の課題とその留意点 課題 NIS 2に対応しないと欧州の重要インフラ向けサプライチェーンに入りづらいにもかかわらず、国内仕様にこだわってしまい事業機会を逃す。

留意点 自社の欧州市場参入の可能性や影響範囲を冷静に見極め、規制対応を最低限の要件としてとらえるだけでなく、「規制適合=欧州市場参入の競争優位性」という積極的なビジネス戦略へと視点転換することが望まれる。

課題 「夢を優先し、現場視点の課題解決を後回しにしてしまう」ことで、戦略との乖離が生じがち。

留意点 デジタル化・DXなどの構想を掲げる際には、理想像だけでなく現場のリスクや実務上の課題も戦略に反映し、現実的なロードマップを策定する体制を組織内に整えることに留意する。

5. DXとセキュリティ日本企業が直面する三重の課題 5.1 生成AI時代のDX推進 製造現場では、知的資産を構築するDXシステム への移行が急務とされていますが、

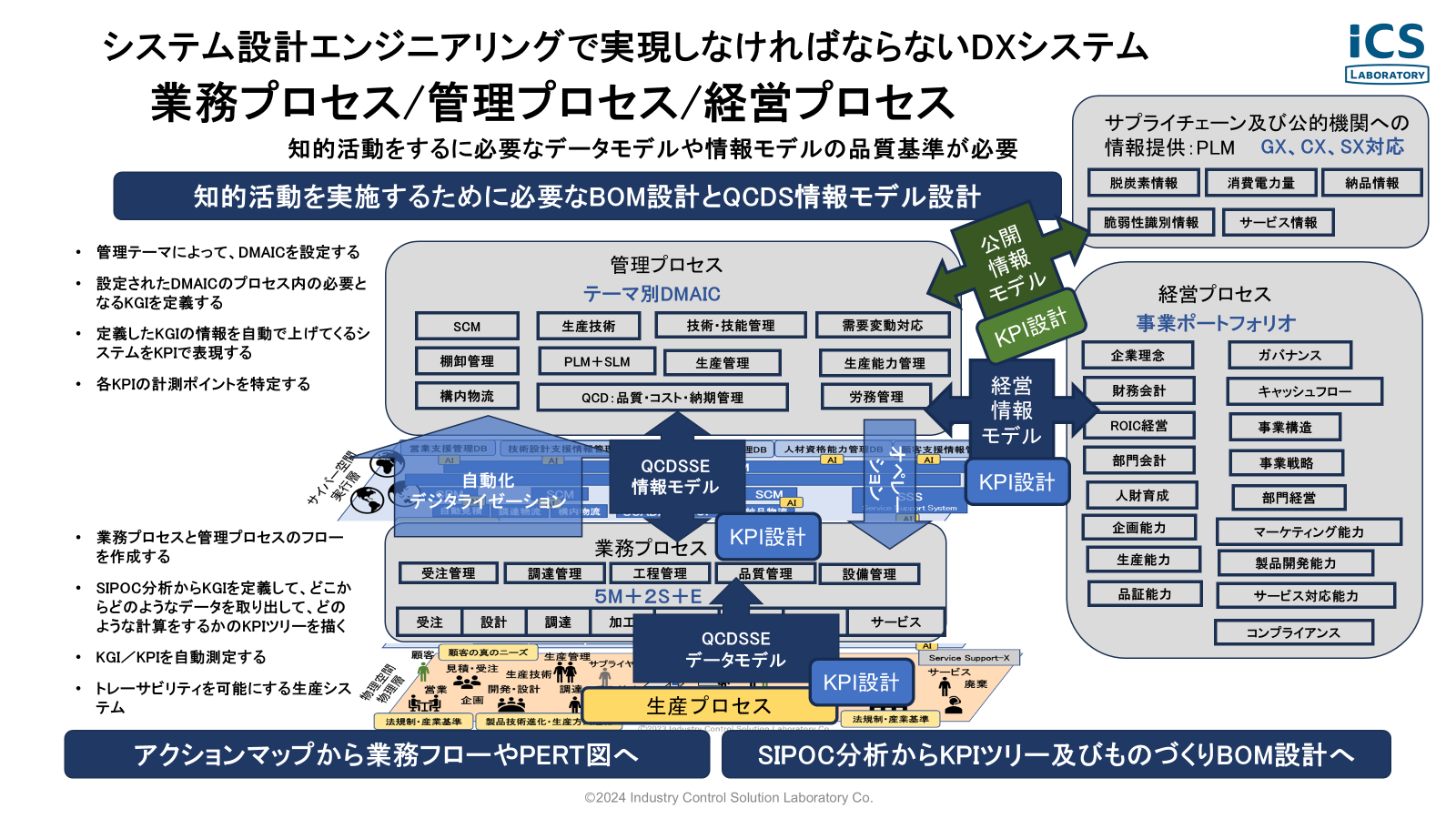

AIモデルやビッグデータ解析を活用できるプラットフォームが整備されていない 安全(Safety)とセキュリティを両立する設計手法が確立していないといった問題が散見されます。結果として、現場レベルでのDXが進まず、競争力の低下を招く可能性があります。 “デジタルトリプレット”の知的活動を実現する知的資源データベース(グラフデータベース相当)を構築するには、その基盤となるDXシステムを構築する必要があります。 図4 システム設計エンジニアリングで実現しなければならないDXシステム デジタルトリプレットとは デジタルツインの概念をさらに発展させたもので、従来のデジタルツインにベテラン技術者の知恵や日々の改善活動から生まれるノウハウ、技術的知見を統合したシステムです。物理的な実体とそのデジタル表現に、人間の専門知識という第三の要素を加えることで、より高度な価値を生み出します。

この仕組みにより、企業や組織はすでに保有している設備やシステムなどのリソースを最大限に活用でき、急速に変化する市場需要や生産条件に柔軟に対応することが可能になります。デジタルトリプレットは、単なるデータ収集や分析を超え、長年培われた現場の知恵とデジタル技術を融合させることで、より実践的かつ効果的なDXを実現する手段となります。

グラフデータベースとは データを「ノード(点)」と「エッジ(関係性)」で表現し、複雑な関連性を効率的に扱えるデータベースです。知識グラフとしてナレッジベースを構築し、生成AIが情報の関連性や文脈をより深く理解できるよう支援します。これにより、生成AIの回答精度や推論能力を高めることが可能になります。

5.2 コンピュータ基盤技術の刷新 制御機器や工作機械を中心とするハードウェアベンダーでは、基板設計要件そのものの刷新 が必要なケースもあります。

セキュリティ機能が組み込まれたSoC(System on Chip)や、暗号処理を行う専用ハードウェアなど、最新技術への投資を通じて製品レベルでの安全性を底上げする 既存のレガシーOSや未サポートOS(Windows 7、XP等)を使い続けていないか再確認する さらに、ノードとエッジの関係のグラフデータベースをDXシステムのBOM(Structure BOMとSummary BOM)の上に構築していくことで、AIをより効果的に活用できる知的資産を形成することが可能となります。 5.3 サプライチェーンに向けたセキュリティ対策評価制度 日本でも 、経済産業省「サプライチェーンに向けたセキュリティ対策評価制度」の実施に向け、2026年10月より開始予定で準備が進められております。

7. まとめと次回予告 CRAは他のEU法規制・規格(サイバーセキュリティ規則、NIS 2指令、機械規則、AI規則など)と相互補完的に機能 し、製造業やシステムインテグレーターに対して総合的なサイバーセキュリティ対応を要求します。とりわけ、生成AIや高度な制御技術が進む中で、機械安全とサイバーセキュリティが一体化した形の適合性評価が進んでいる 点が大きな特徴です。

しかし、EU法規制へ適合したからといって、それがすべてのリスクをカバーできるわけではありません。サイバーレジリエンスという最終目的に向けては、IEC 62443のような国際規格の導入や、製品ハードウェア設計から見直す継続的な改善 が欠かせません。また、DX推進とセキュリティ対策の同時進行という課題にも目を向け、組織的・技術的な改革を図る必要があります。

次回の第8回「CRA対応がもたらすビジネスチャンスと未来」では、規制対応がもたらすビジネス上のメリット や、国際的な認証取得による市場拡大、ブランド価値向上の可能性を探りつつ、ICS研究所とともに描く次世代の製造業像を展望していきます。

ICS研究所は、製造業のためのセキュリティ認証と人材育成のスペシャリストです。

ICS研究所は、制御システムセキュリティ対策(IEC62443等)の

CRA(欧州サイバーレジリエンス法)の準備や対応に関する